ServiceNow

개요

VulnCheck는 취약점 인텔리전스를 통해 공격 경로를 빠르고 정확하게 예측하여, 조직이 공격자보다 한발 앞서 대응할 수 있도록 돕습니다. VulnCheck 팀은 수십 년에 걸쳐 수백 건의 제로데이를 발굴하고 10건 이상의 특허를 보유한 사이버 보안 연구 권위자들로 구성되어 있습니다. VulnCheck의 취약점 및 익스플로잇 인텔리전스는 방어자가 진정으로 중요한 취약점에 자원을 집중하도록 지원합니다. 그 결과 VulnCheck는 전 세계 수십억 개 자산을 보호하는 정부 기관, 대기업, 그리고 가장 혁신적인 보안 솔루션의 기반으로 선택되고 있습니다.

이 통합은 ServiceNow의 Vulnerability Response와 VulnCheck 애플리케이션을 연계하여 취약점 데이터를 강화하고, VulnCheck로부터 취약 항목(Vulnerable Item) 세부 정보를 가져옵니다. 이를 통해 Vulnerable Item 생성이 쉬워지고, ServiceNow 인스턴스 전반에서 조직 차원의 취약점 관리가 가능해집니다. VulnCheck의 기능을 활용하면 취약점 식별, 평가, 우선순위 지정, 시정 조치(리메디에이션) 작업을 간소화할 수 있습니다. 본 통합은 취약점 관리 라이프사이클의 광범위한 가시성과 중앙 집중식 관리를 보장합니다.

애플리케이션 기능

- 인증 정보 및 필터링 옵션 구성

- 통합(Integration) 구성

- 수집된 취약점 및 관련 테이블 조회

- 취약점 ID를 지정하여 단일/다수 레코드 보강(Enrichment)

호환성 매트릭스

- ServiceNow 버전: Washington DC, Xanadu, Yokohama

- VulnCheck API 버전: V3 (vulncheck-nvd2, exploits 엔드포인트에서 사용)

구성 안내

설치

이 섹션에서는 스토어에서 “VulnCheck for Vulnerability Response”를 다운로드하여 설치하는 방법을 설명합니다.

선행 조건

ServiceNow 플러그인

- Vulnerability Response (sn_vul) - v24.1.6

- Vulnerability Response Integration with NVD (sn_vul_nvd) - v1.5.3

- Vulnerability Exposure Assessment (sn_vul_analyst) - v4.0.1 (선택 플러그인)

권한 및 롤

VulnCheck for Vulnerability Response는 x_cdsp_vuln_vr.vulncheck_vr_admin, sn_vul.admin 롤을 가진 사용자가 사용할 수 있습니다.

| 사용자 | 롤 | 권한 | 설명 |

|---|---|---|---|

| 앱 관리자 | vulncheck_vr_admin | 애플리케이션 설치, 구성 레코드 및 필터, 통합, 온디맨드 NVD 보강, 데이터 소스, 시스템 속성, 애플리케이션 로그, 지원 연락처, 개인정보처리방침 | 이 롤의 사용자는 애플리케이션을 구성하고 통합을 실행할 수 있습니다. |

| sn_vul.admin | Vulnerability Response Integration with NVD 앱 스코프의 테이블 접근 | sn_vul_nvd_entry, sn_vul_software, sn_vul_exploit, sn_vul_reference, sn_vul_cwe 등의 테이블에 접근할 수 있습니다. |

VulnCheck for Vulnerability Response

ServiceNow 스토어에서 애플리케이션을 설치하는 단계:

- 시스템 관리자(admin) 롤이 있는 사용자는 ServiceNow 스토어에서 애플리케이션을 설치할 수 있습니다.

- https://store.servicenow.com 로 이동합니다.

- 검색 탭에서 “VulnCheck for Vulnerability Response”를 검색합니다.

- “VulnCheck for Vulnerability Response”를 클릭합니다.

- “Get” 버튼을 클릭하고 인스턴스의 HI 자격 증명을 입력합니다.

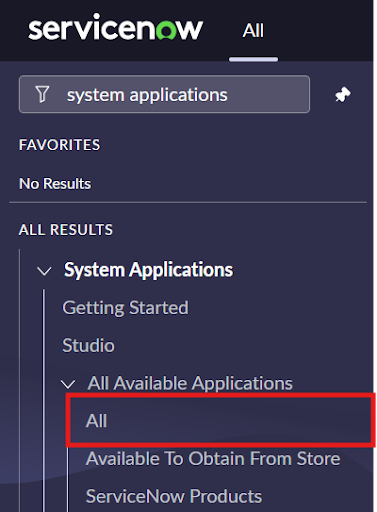

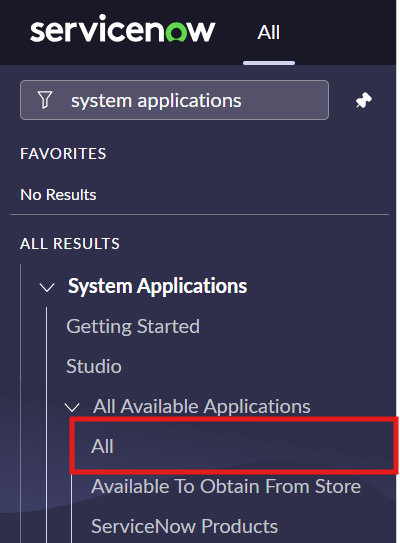

- 추가가 완료되면 인스턴스를 열고 Applications > All Available Applications > All 로 이동합니다.

- 필터 및 검색으로 애플리케이션을 찾습니다.

- 애플리케이션 항목 오른쪽에서 Install 을 클릭합니다.

구성 지침

사용자 생성

참고: 이 단계는 선택 사항입니다. 사용자를 별도로 만들지 않더라도 시스템 관리자는 VulnCheck 애플리케이션에 접근할 수 있습니다.

ServiceNow 플랫폼 관리자가 다양한 사용자를 생성합니다.

| 사용자명(예) | 할당할 롤 |

|---|---|

| App Admin | x_cdsp_vuln_vr.vulncheck_vr_admin, sn_vul.admin |

다음은 사용자를 생성하고 롤을 부여하는 예시입니다.

필요 롤: System Administrator (admin)

절차:

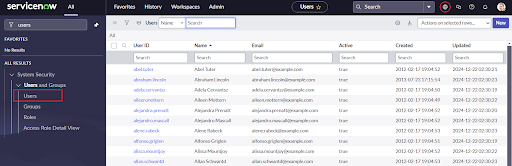

- “Organization” -> “Users”로 이동합니다.

- “Users” 모듈을 클릭합니다.

- 표시된 사용자 목록에서 “New”를 클릭합니다. 새 사용자 폼이 표시됩니다.

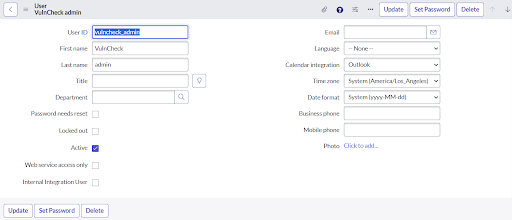

- 폼을 작성합니다.

참고: 아래 표와 그림의 User ID, 직함, 이메일 주소는 예시 값입니다.

| 필드 | 설명 |

|---|---|

| User ID | ServiceNow 플랫폼 인스턴스에서 해당 롤을 위한 고유 사용자 ID. 예: vulncheck_app_admin |

| First Name | 롤을 부여받는 사람의 이름 |

| Last Name | 롤을 부여받는 사람의 성 |

| Title | 직함(예: DataBee admin) |

| Password | 해당 롤을 위해 생성하는 고유 비밀번호 |

| 고유 이메일 주소 | |

| Timezone | 사용자의 근무 시간대 |

- “Submit”을 클릭합니다. 제출 후 롤을 할당할 수 있습니다.

- 사용자 목록에서 User ID 열의 새 사용자(예: vulncheck_app_admin)를 클릭합니다.

- 레코드를 열면 폼 보기에서 Set password UI가 보입니다.

- Set Password UI 액션을 클릭합니다.

- 팝업이 표시되면 “Generate”를 클릭합니다. 최초 로그인 시 변경해야 하는 고유 비밀번호가 생성됩니다.

- 생성된 비밀번호를 복사하고 팝업을 닫습니다.

- 사용자 목록에서 새 사용자(예: vulncheck_admin)를 클릭합니다.

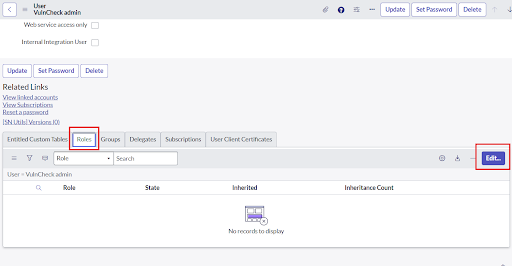

- 레코드를 연 뒤 Roles 섹션에서 Edit 를 클릭합니다.

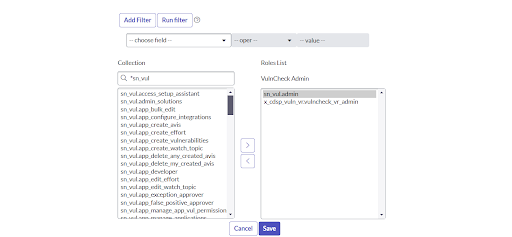

- Edit Member 폼의 컬렉션 필드에 vulncheck_vr_admin 을 추가합니다.

- 컬렉션 열에서 vulncheck_vr_admin 을 선택해 Roles List 로 이동합니다.

- 다른 롤도 동일한 방식으로 추가합니다.

- “Save”를 클릭합니다.

사용 사례

인증 및 취약점 필터링

이 섹션은 앱이 VulnCheck에서 데이터를 가져오도록 권한을 부여하는 방법을 설명합니다. 이 모듈은 API 토큰 검증과 필터 구성 요소 추가에 도움을 줍니다. 여기서 지정한 조건은 유입되는 취약점을 필터링하는 데 적용됩니다.

인증 자격 증명과 필터 옵션 제공

- sys_properties.LIST 를 입력해 시스템 속성 테이블로 이동합니다.

- x_cdsp_vuln_vr.host_url 이름을 검색하여, VulnCheck API에 사용할 호스트 URL 값을 설정합니다.

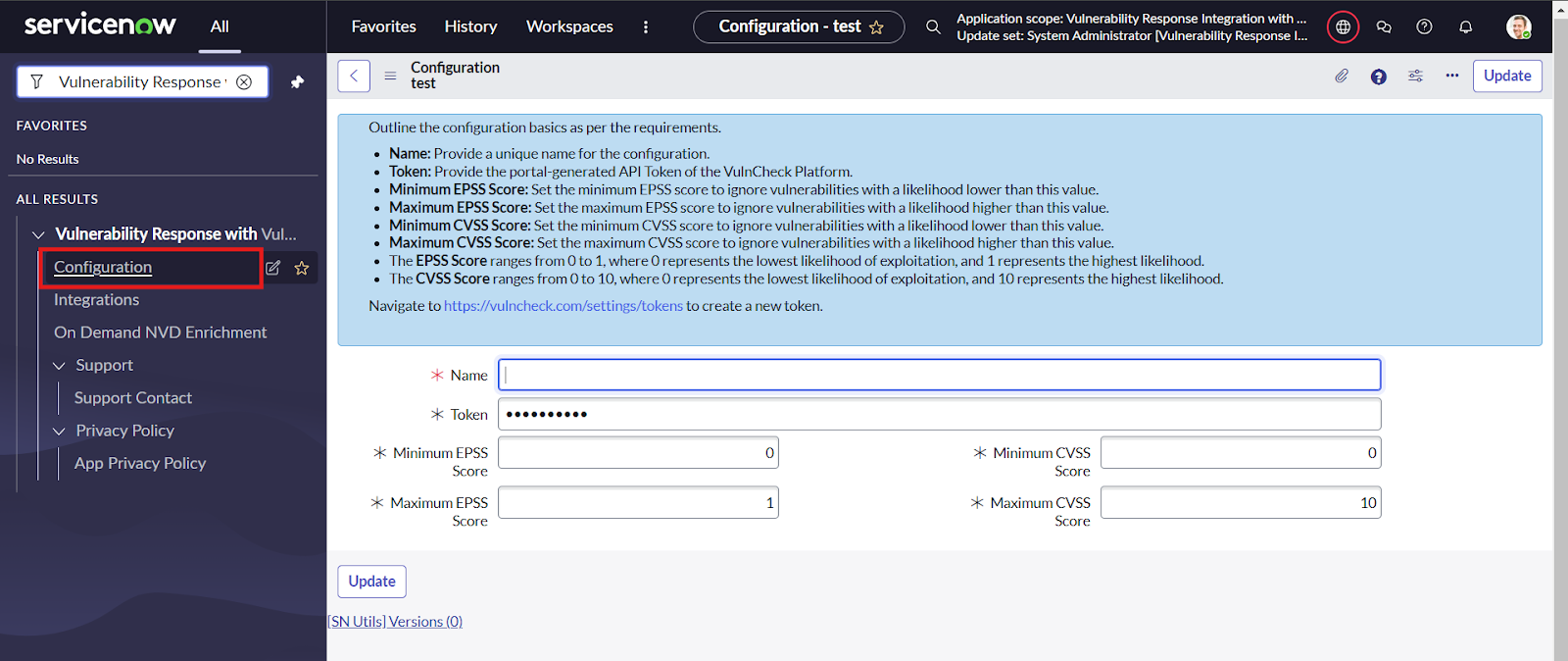

- Vulnerability Response with Vulncheck -> Configuration 으로 이동합니다. 기본 레코드가 열립니다.

- 제공된 구성 레코드의 Name 을 입력합니다.

- API 용 Token 을 입력합니다(https://vulncheck.com/settings/tokens 에서 발급 가능).

- Minimum EPSS Score / Maximum EPSS Score / Minimum CVSS Score / Maximum CVSS Score 필드를 통해 필터 옵션을 수정할 수 있습니다. 이 값은 SNOW 테이블로 매핑할 취약점을 걸러내는 데 사용됩니다. 미입력 시 기본값이 적용됩니다.

- Update 를 클릭하여 검증 성공 메시지를 확인합니다. 호스트 URL 또는 토큰이 잘못되면 오류가 표시됩니다.

VulnCheck 플랫폼에서 취약점 가져오기

VulnCheck for Vulnerability Response 는 VulnCheck에서 취약점과 관련 정보를 가져와 취약점 및 관련 테이블로 저장하는 기능을 제공합니다.

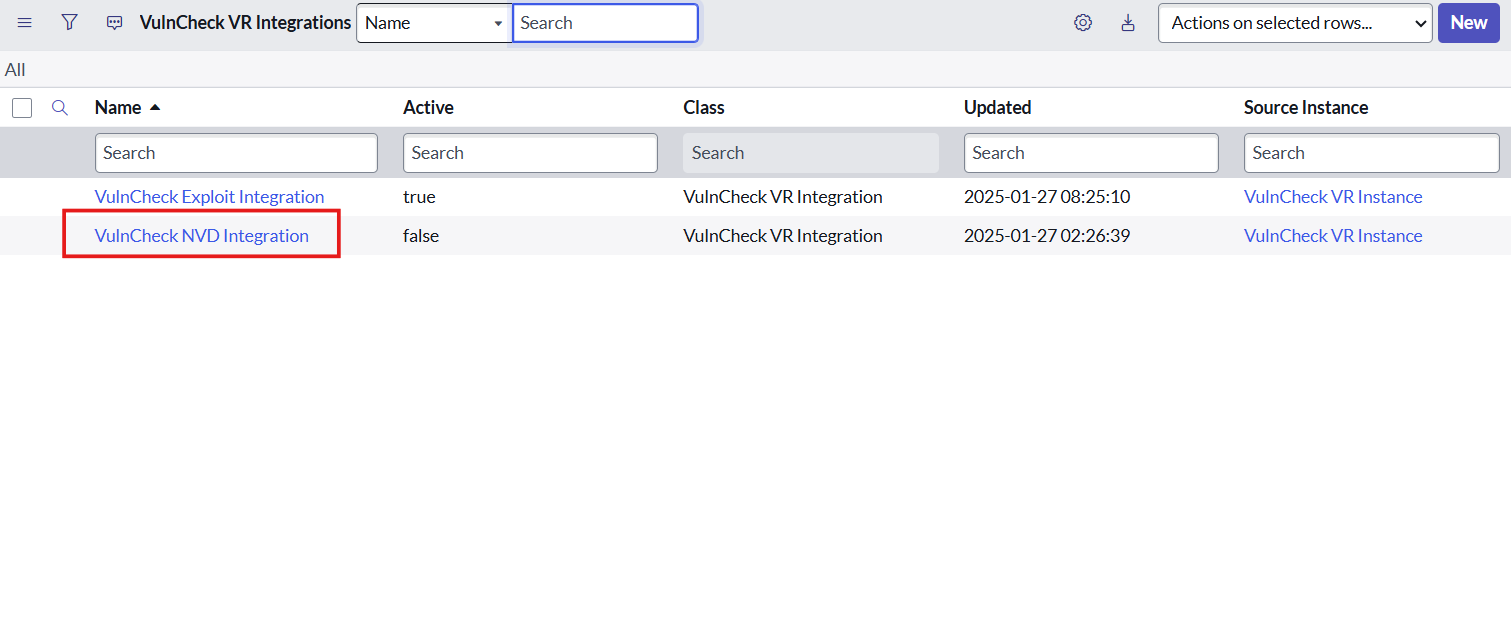

취약점 정보는 VulnCheck NVD Integration 과 VulnCheck Exploit Integration 두 가지 통합으로 가져옵니다.

- VulnCheck NVD Integration: 매일 실행되며, VulnCheck 플랫폼에서 취약점을 가져와 ServiceNow 테이블을 채웁니다.

- VulnCheck Exploit Integrations: 온디맨드로 실행되며, VulnCheck NVD Integration 완료 후 트리거됩니다(사용자 개입 불필요). 취약점과 연관된 익스플로잇을 가져와 필요한 테이블을 채웁니다.

필요 롤: x_cdsp_vuln_vr.vulncheck_vr_admin

절차:

- ServiceNow 인스턴스에 로그인합니다.

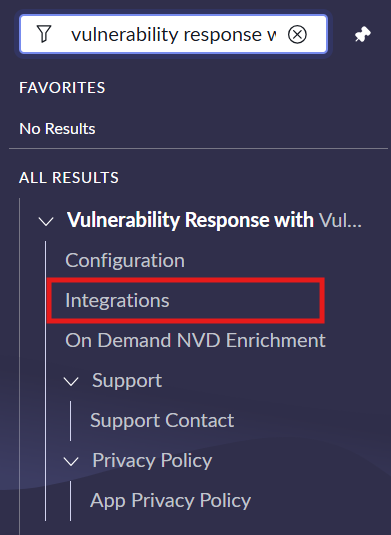

- VulnCheck for Vulnerability Response 로 이동하여 Integrations 를 클릭합니다.

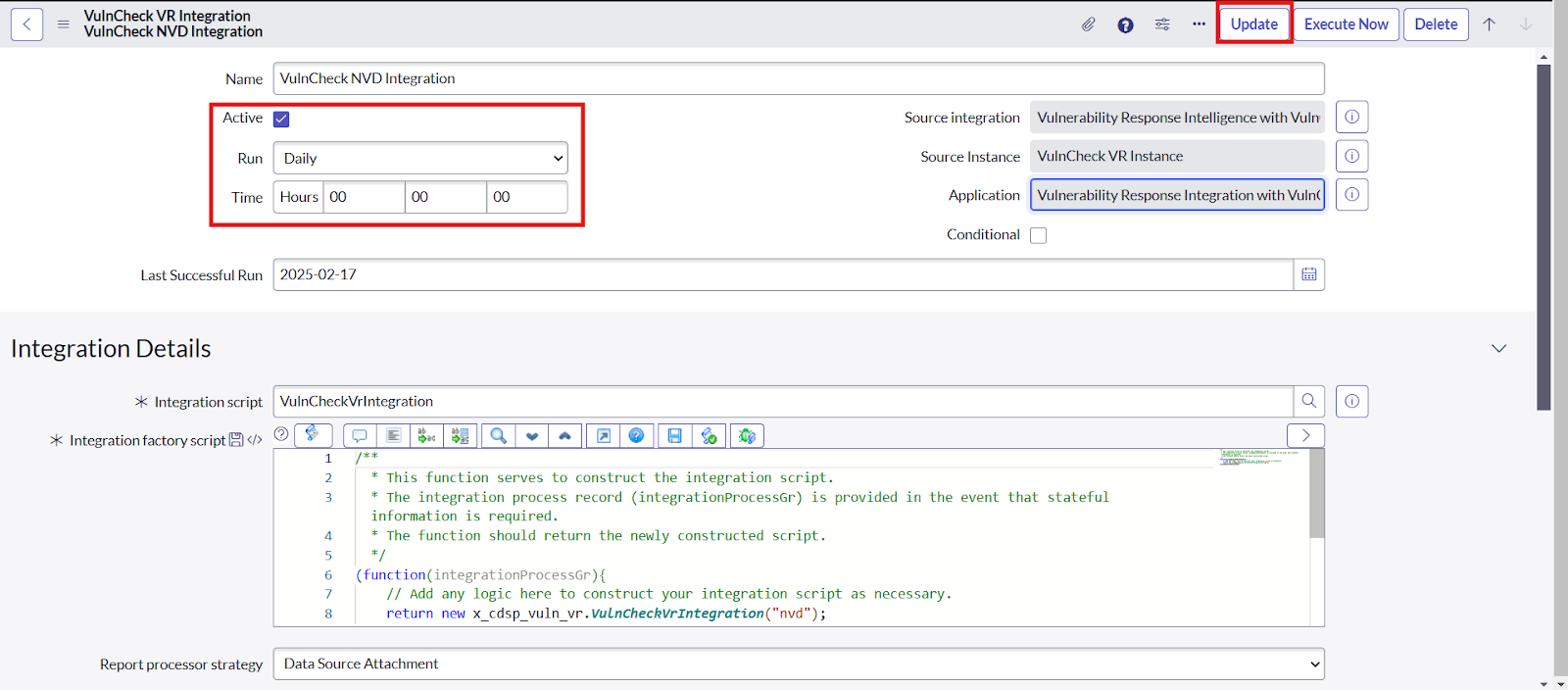

- VulnCheck NVD Integration 을 선택합니다.

- Active 체크박스를 활성화하고 Update 버튼을 클릭합니다.

- VulnCheck Integration 레코드를 열고, 온디맨드로 이슈를 가져오려면 Execute Now 버튼을 클릭합니다.

- 특정 주기에 맞춰 가져오려면 Run 드롭다운에서 옵션을 선택하고 원하는 시간을 설정한 다음 Update 버튼을 클릭합니다.

취약점 및 관련 데이터 보기

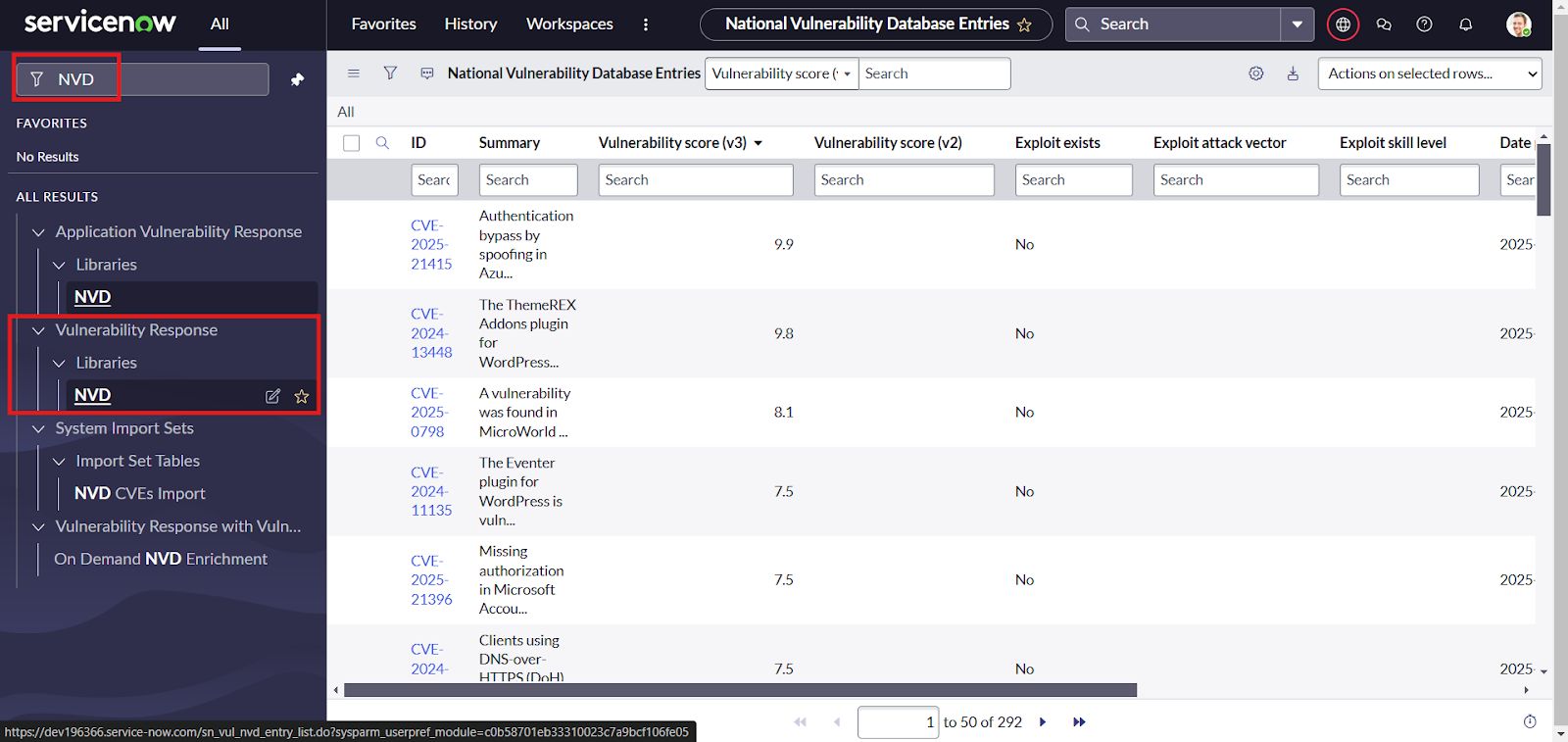

가져온 취약점과 관련 목록을 확인할 수 있습니다.

필요 롤: x_cdsp_vuln_vr.vulncheck_vr_admin

절차:

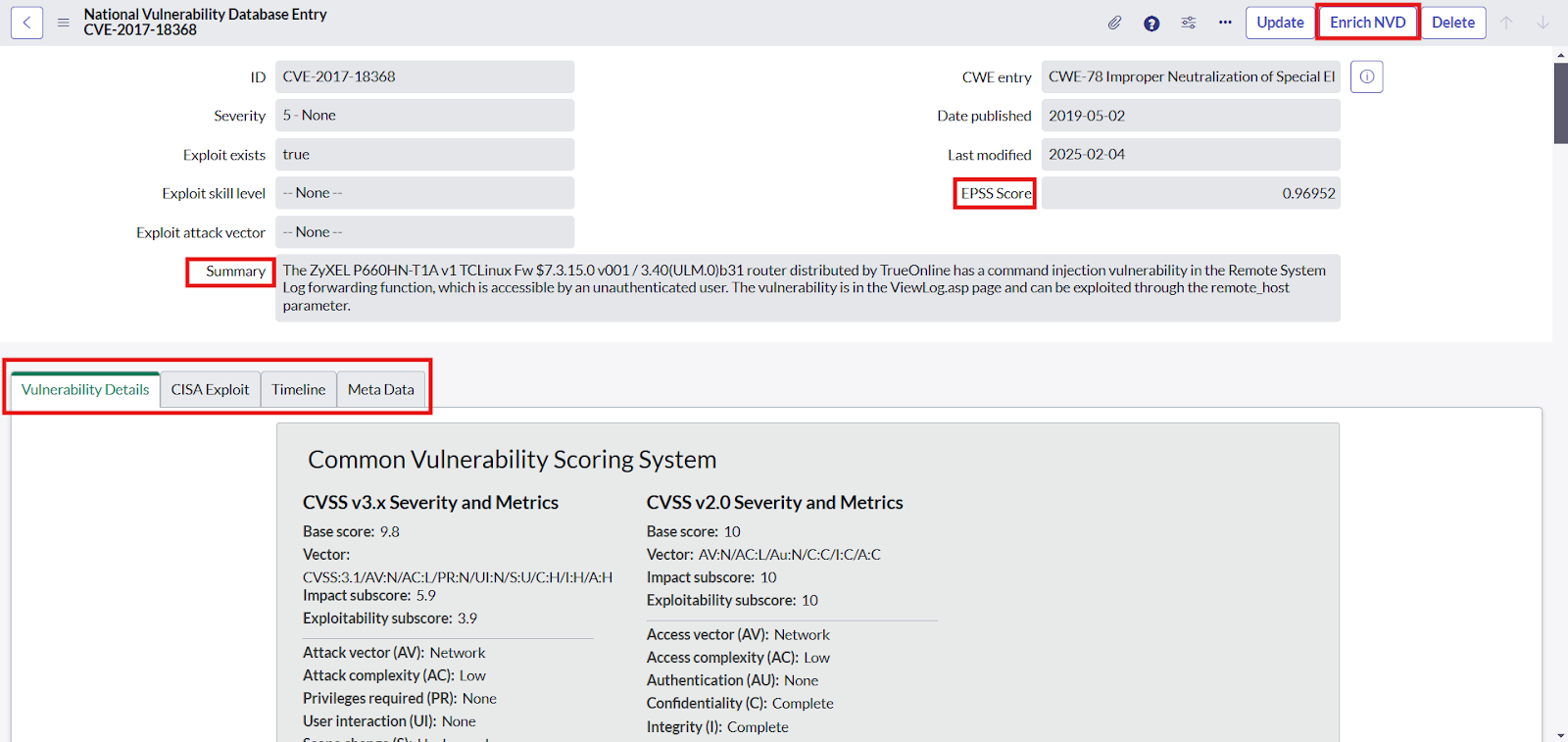

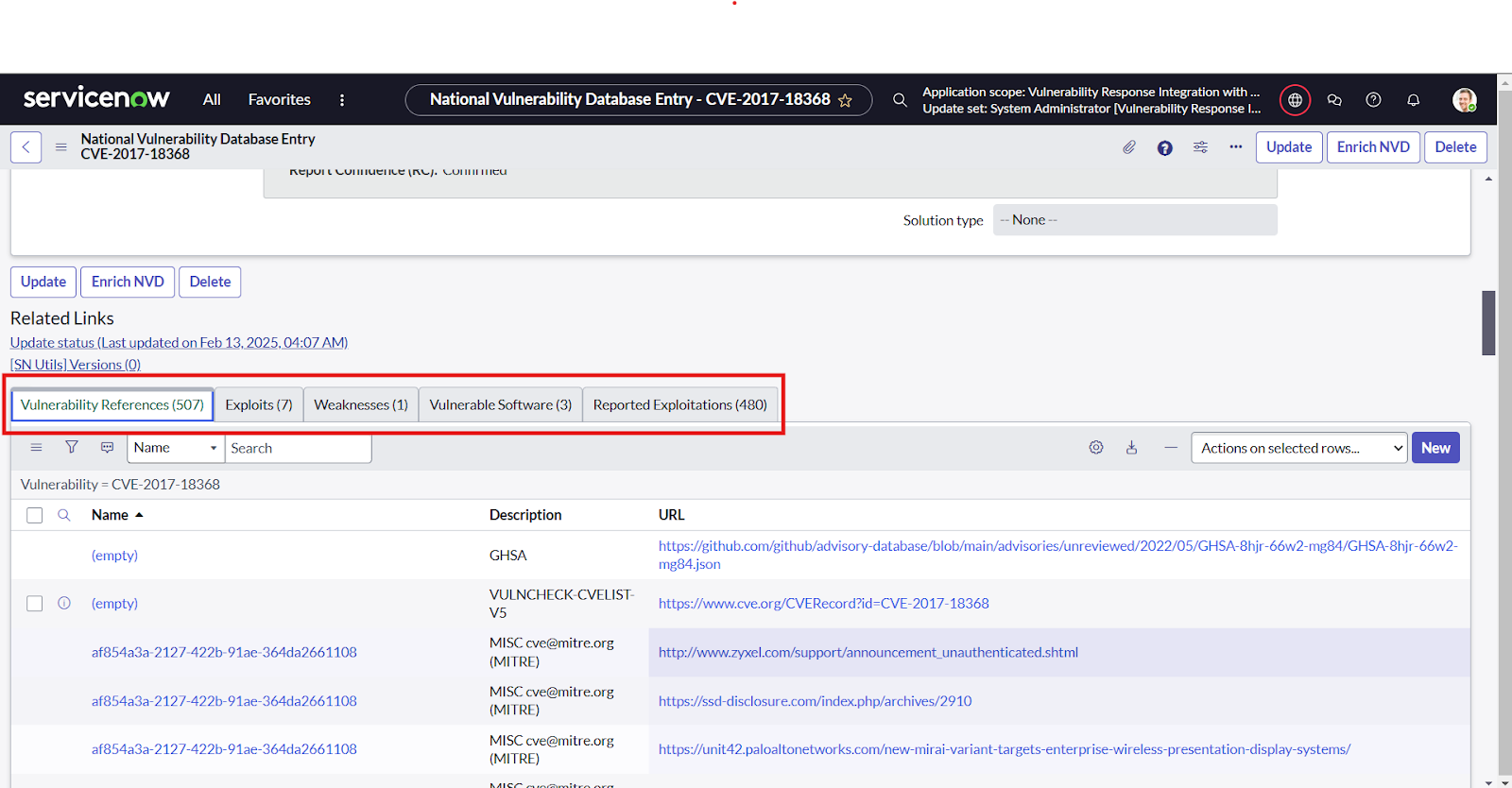

- Vulnerability Response -> Libraries -> NVD 로 이동합니다.

- SNOW 테이블의 필터 옵션을 사용해 특정 취약점을 검색하고, 레코드를 클릭하여 매핑된 취약점 항목 정보와 관련 목록 세부 정보를 확인합니다.

- 취약점 항목의 오른쪽 상단 Enrich NVD 버튼을 클릭하면 해당 NVD를 보강(enrich)할 수 있습니다.

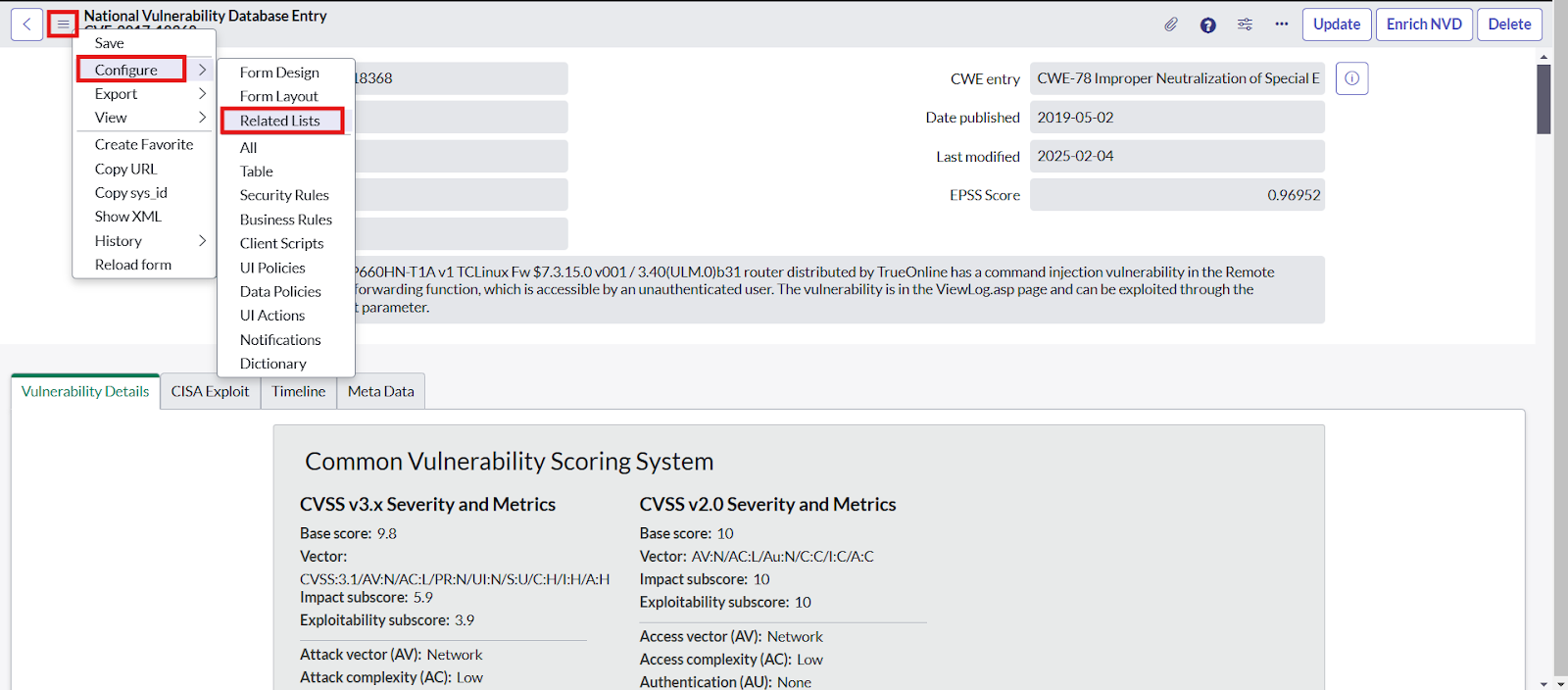

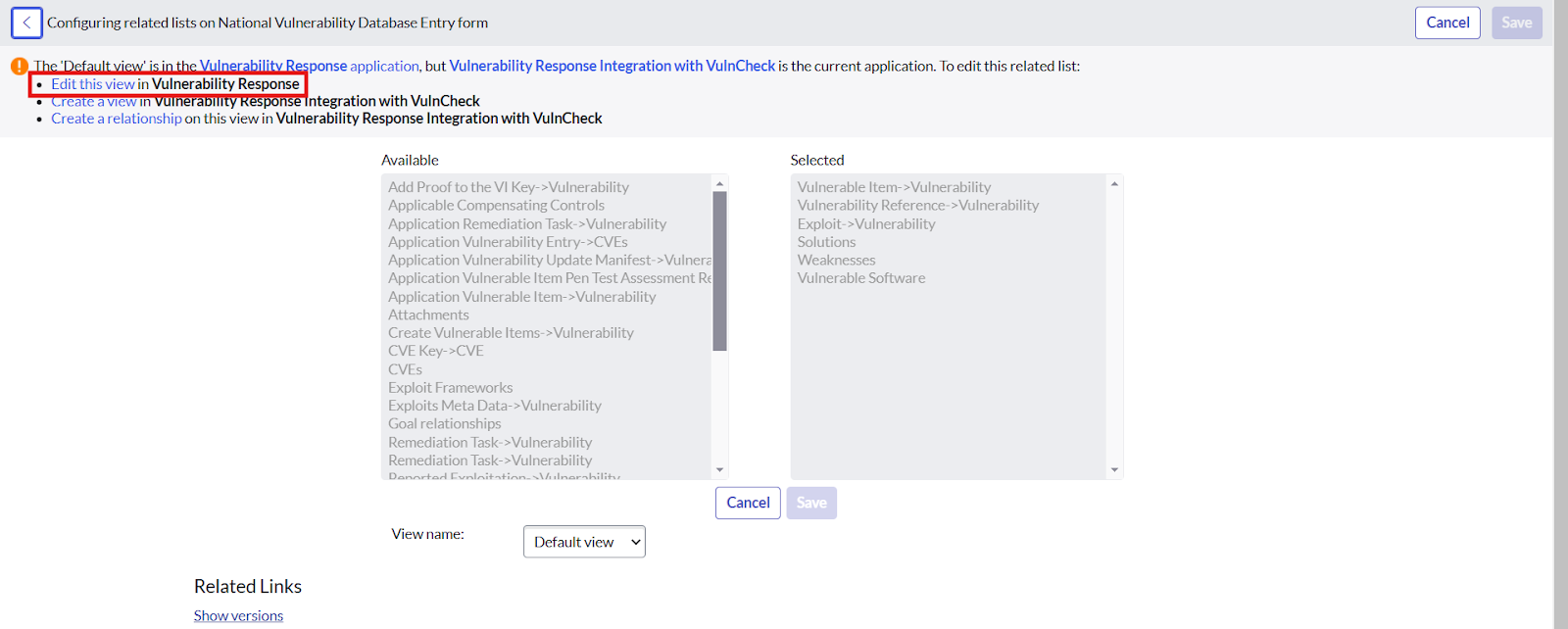

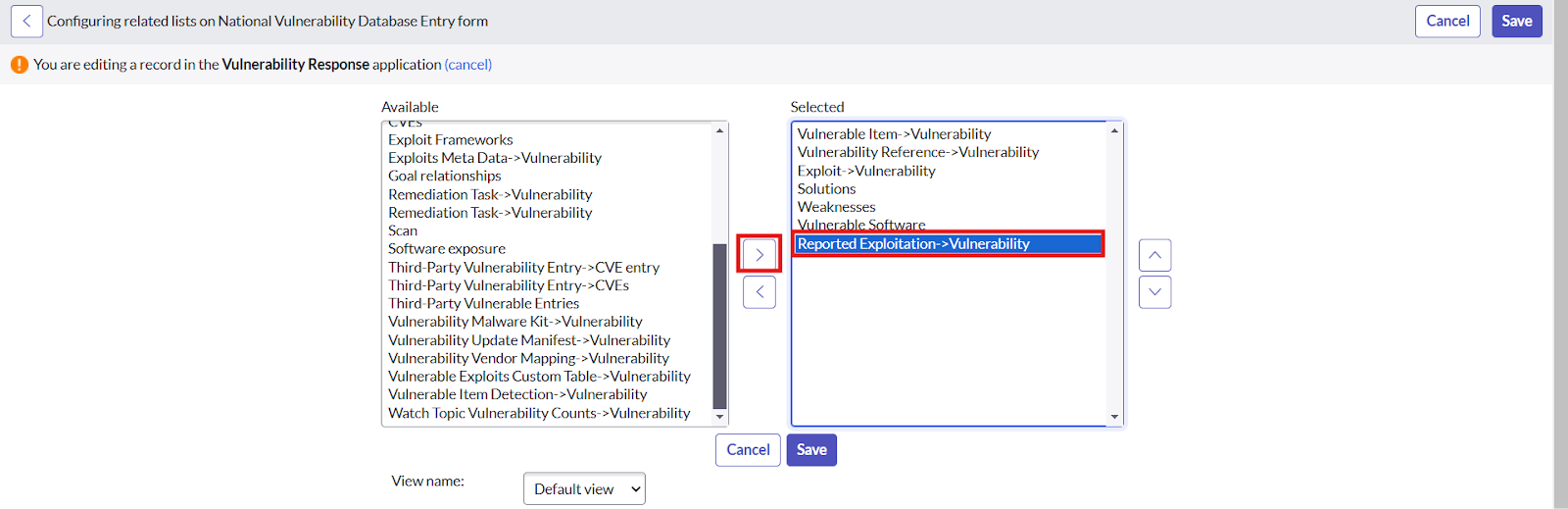

- Reported Exploitation 관련 목록을 추가하려면, 햄버거 버튼 -> Configure -> Related List -> Edit this View in Vulnerability Response 를 클릭하고 Reported Exploitation → Vulnerability 목록을 선택합니다.

ID로 취약점 보강

유효한 ID를 제공해 일련의 취약점을 보강할 수 있습니다.

필요 롤: x_cdsp_vuln_vr.vulncheck_vr_admin

절차:

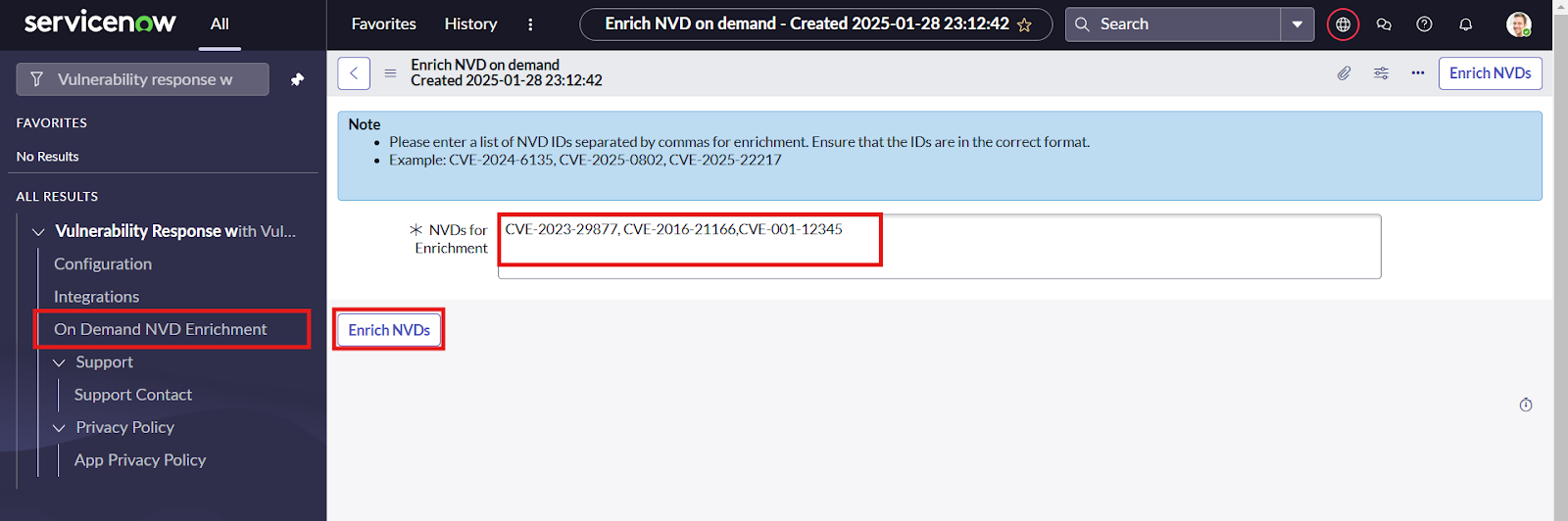

- VulnCheck for Vulnerability Response 로 이동하여 On Demand NVD Enrichment 모듈을 클릭합니다.

- 보강할 유효한 NVD ID를 쉼표로 구분해 입력한 뒤 Enrich NVDs 를 클릭합니다.

- 보강에 성공한 NVD의 ID 목록과, 사용자가 제공한 잘못된 NVD ID 목록이 각각 표시됩니다.

Exposure Assessment로 Vulnerable Item 생성

- Exposure Assessment를 사용하려면 다음 테이블이 채워져 있어야 합니다:

- cmdb_ci

- cmdb_sam_sw_install

- cmdb_sam_sw_discovery_model

- 비활성 CI를 필터링하지 않으려면 다음 시스템 속성을 설정합니다:

- sys_properties.LIST 를 입력해 시스템 속성 테이블로 이동합니다.

- sn_vul.filter_inactive_sw_installs 속성을 찾아 값을 false 로 설정합니다.

- Exposure Assessment를 사용해 VIT를 생성하는 절차:

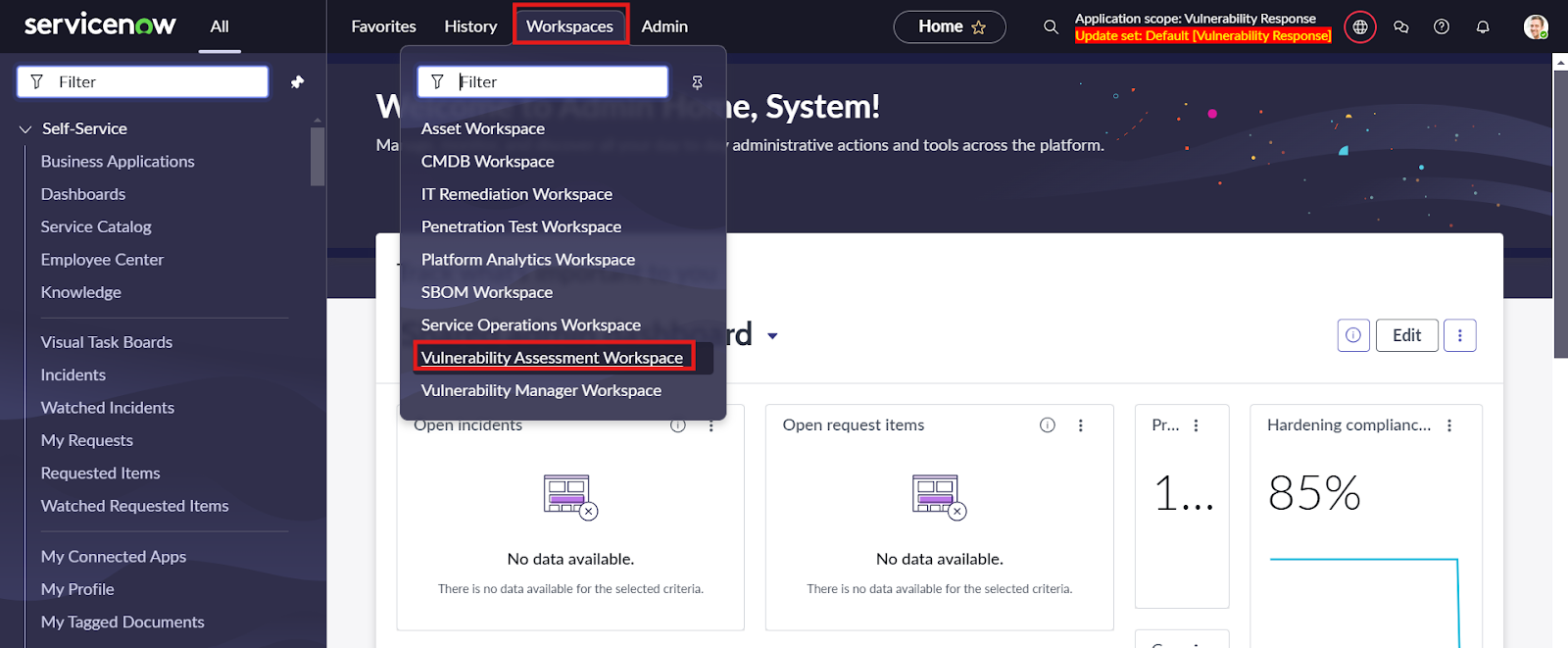

- Workspaces 로 이동하여 Vulnerability Assessment Workspaces 를 클릭합니다.

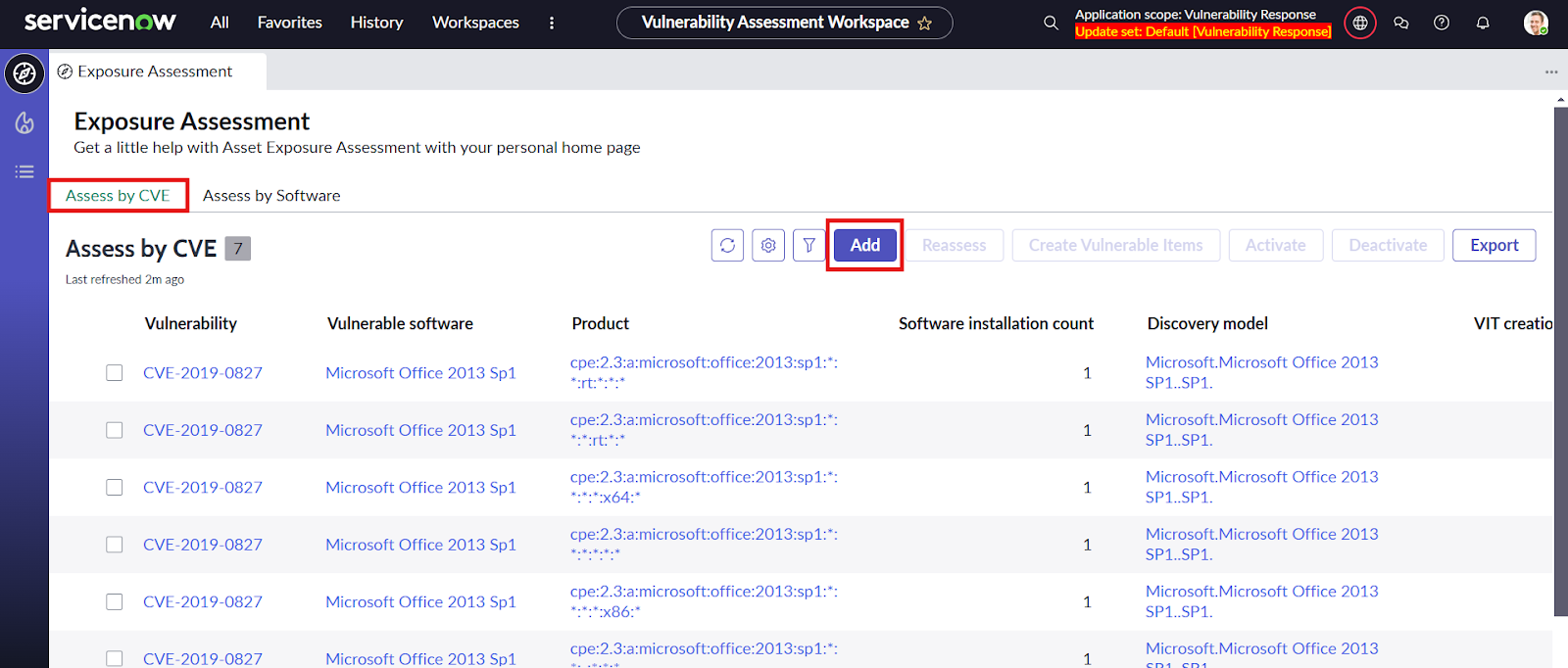

- Assess by CVE 탭에서 Add 버튼을 클릭합니다.

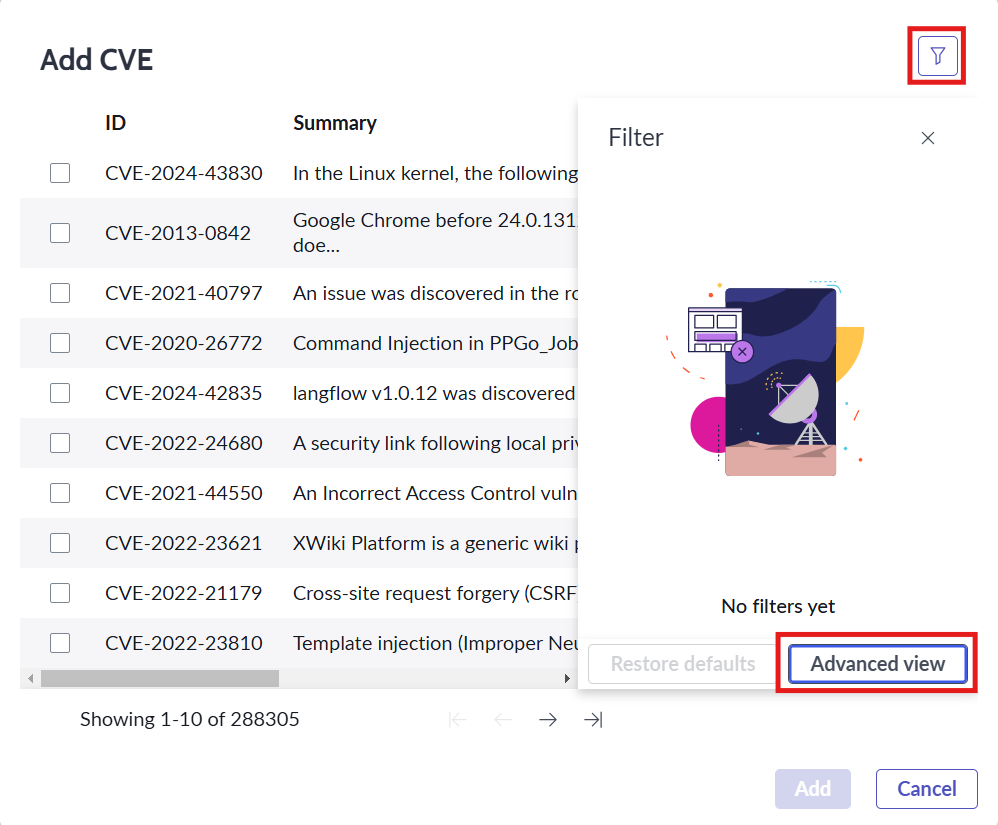

- VIT를 생성할 대상 CVE를 선택합니다. 목록에 CVE가 없다면 show filter panel 을 클릭하고 Advanced view 를 클릭합니다.

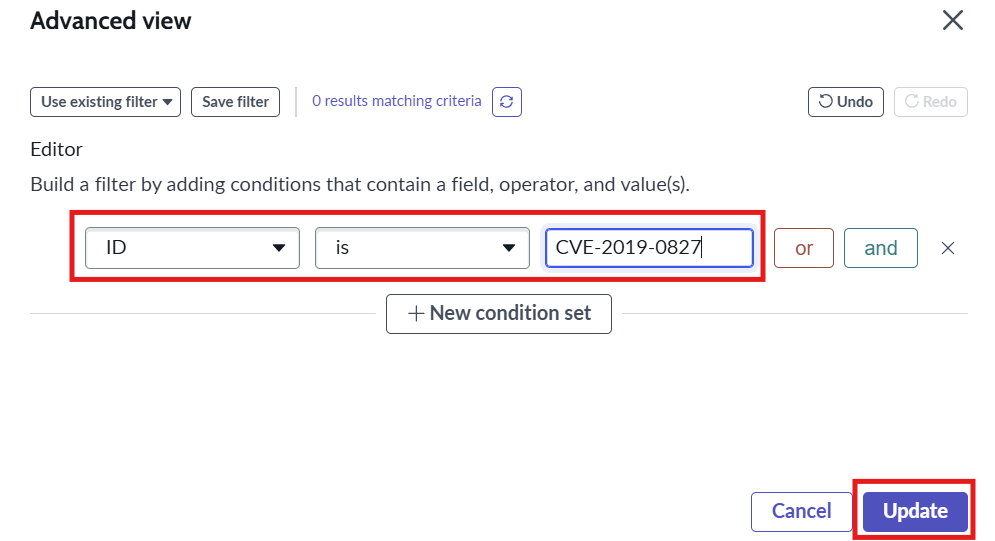

- 원하는 CVE에 대한 필터를 구성합니다(예: ID 필드에 CVE ID를 값으로 지정하고 연산자 is 를 선택한 뒤 Update 클릭).

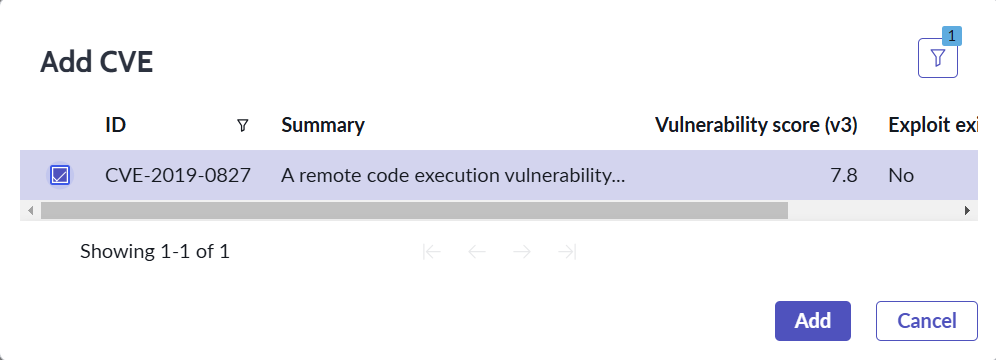

- 노출 평가할 CVE를 선택하고 Add 버튼을 클릭합니다.

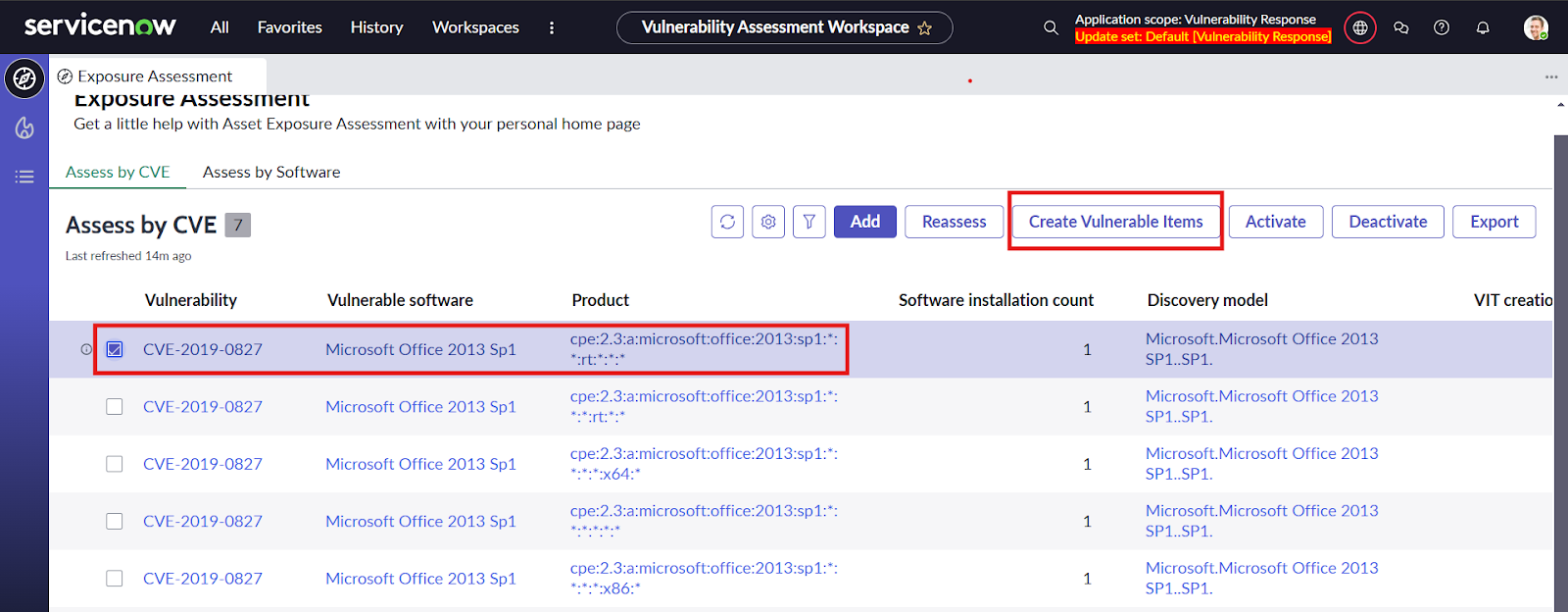

- 해당 CVE의 취약 소프트웨어/제품과 설치 수를 확인한 뒤, 원하는 노출(Exposure) 구성 값을 선택하고 Create Vulnerable Items 를 클릭해 VIT를 생성합니다.

제거(언인스톨)

이 섹션은 ServiceNow 인스턴스에서 DataBee CMDB Sync 애플리케이션을 제거하는 방법을 설명합니다.

필요 롤: System Administrator (admin)

절차:

- System Applications -> All Available Applications -> All 로 이동합니다.

- 인스턴스에 설치된 애플리케이션 목록이 표시됩니다。

- DataBee CMDB Sync 를 찾아 선택하고, 관련 링크에서 Uninstall 을 클릭합니다。

- 애플리케이션이 인스턴스에서 제거됩니다。

지원, 문제 해결(트러블슈팅), 알려진 동작

지원

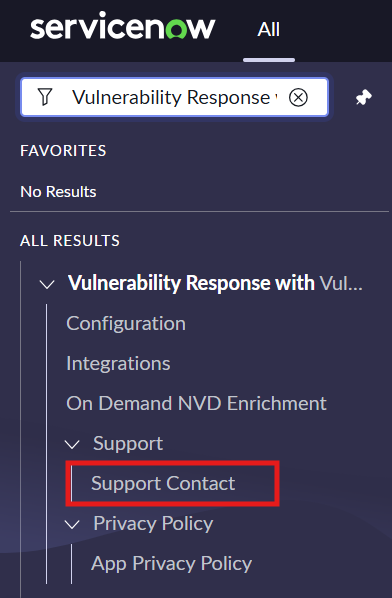

VulnCheck for Vulnerability Response 로 이동합니다.

애플리케이션 관련 이슈는 VulnCheck for Vulnerability Response 에서 Support Contact 를 선택하세요.

- Support Contact 를 열면 VulnCheck 지원 이메일 주소가 표시됩니다.

문제 해결(트러블슈팅)

ServiceNow 스토어에서 “VulnCheck for Vulnerability Response”를 설치할 수 없음

- 시스템 관리자(admin) 롤을 보유했는지 확인합니다.

- System Definition 으로 이동해 인스턴스에서 All 을 선택합니다.

- 아래 애플리케이션이 설치되어 있는지 확인합니다. 설치되지 않았다면 먼저 해당 애플리케이션을 설치 하세요.

새 사용자를 생성할 수 없음

다음 링크를 검토하고 절차를 수행하세요.

https://www.servicenow.com/docs/bundle/xanadu-customer-service-management/page/administer/users-and-groups/task/t_CreateAUser.html

ServiceNow 인스턴스에서 플러그인을 설치/활성화할 수 없음

다음 링크를 검토하고 절차를 수행하세요.

https://www.servicenow.com/docs/bundle/xanadu-platform-administration/page/administer/plugins/task/t_ActivateAPlugin.html

사용자가 통합 레코드 중 일부를 삭제한 경우

애플리케이션을 제거한 뒤 다시 설치하세요.

통합이 ECCResponseTimeOutException 으로 종료됨

- sys_properties.LIST 를 입력해 시스템 속성 테이블로 이동합니다.

- glide.http.outbound.max_timeout.enabled 속성을 검색해 값을 true 로 설정합니다. 속성이 없다면 Global 스코프에 true|false 유형으로 새로 만듭니다.

- glide.http.outbound.max_timeout 속성을 검색해 60 또는 120 등 더 큰 값을 설정합니다. 속성이 없다면 Global 스코프에 integer 유형으로 새로 만듭니다.

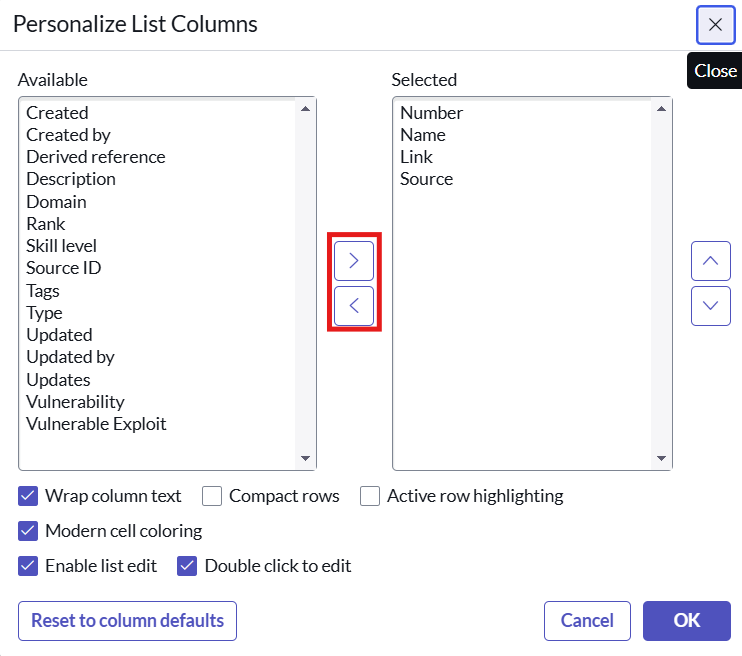

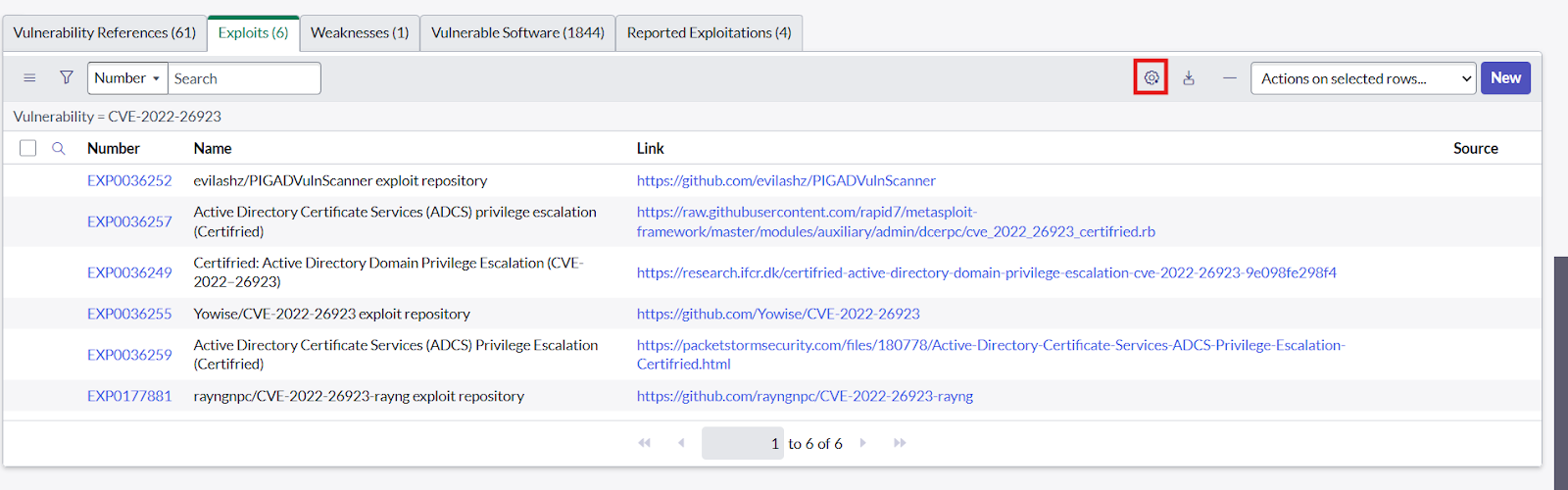

관련 리스트의 리스트 뷰 수정

- 테이블 또는 관련 리스트 테이블의 컬럼을 추가/삭제하려면 다음 단계를 따르세요.

- 오른쪽 상단의 기어(톱니바퀴) 아이콘을 클릭합니다.

- personalize list columns 대화상자에서 화살표 버튼으로 원하는 컬럼을 추가/삭제하고 OK 를 클릭합니다.